上个周末,我经历了惊心动魄的账号被盗事件,其涉及面之广,暴露的安全隐患之深刻,盗号者的丧心病狂,都令人发指。

这次盗号事件涉及了Google账号、Steam账号、任天堂账号、PlayStation账号,虽然直到最后没有太大的损失,但此次被盗号的直接原因至今还没有确定,究竟盗号者还掌握了多少密码仍是未知数,隐患仍然存在。

以下是大致的经过:

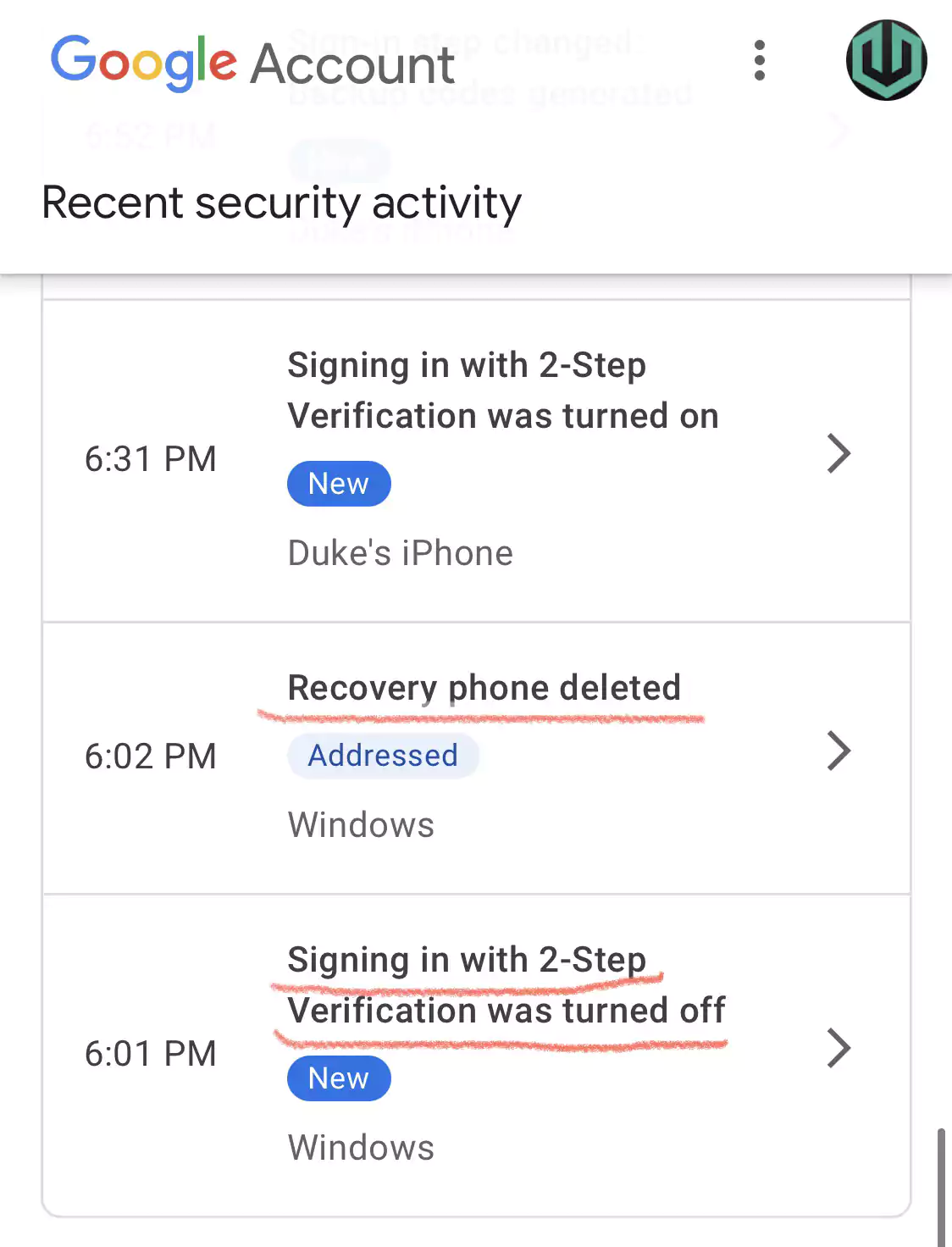

2021年7月23日 18:01

收到邮件通知,Google账号的两步验证被关闭

短短一分钟之后:

2021年7月23日 18:02

Google账号绑定的手机号被修改

我立刻登录查看了一下,果然二步验证被关闭了,之前绑定的手机号也被删掉了。

这就很惊悚,因为通常我们认为,二步验证码输入不对的话,就无法登陆账号,况且即便是登陆了,要关闭二步验证之前,也需要二步验证码,这个码是随时变换的,除了拿到我的手机之外,不可能被盗取。

而这仅仅是个开始。

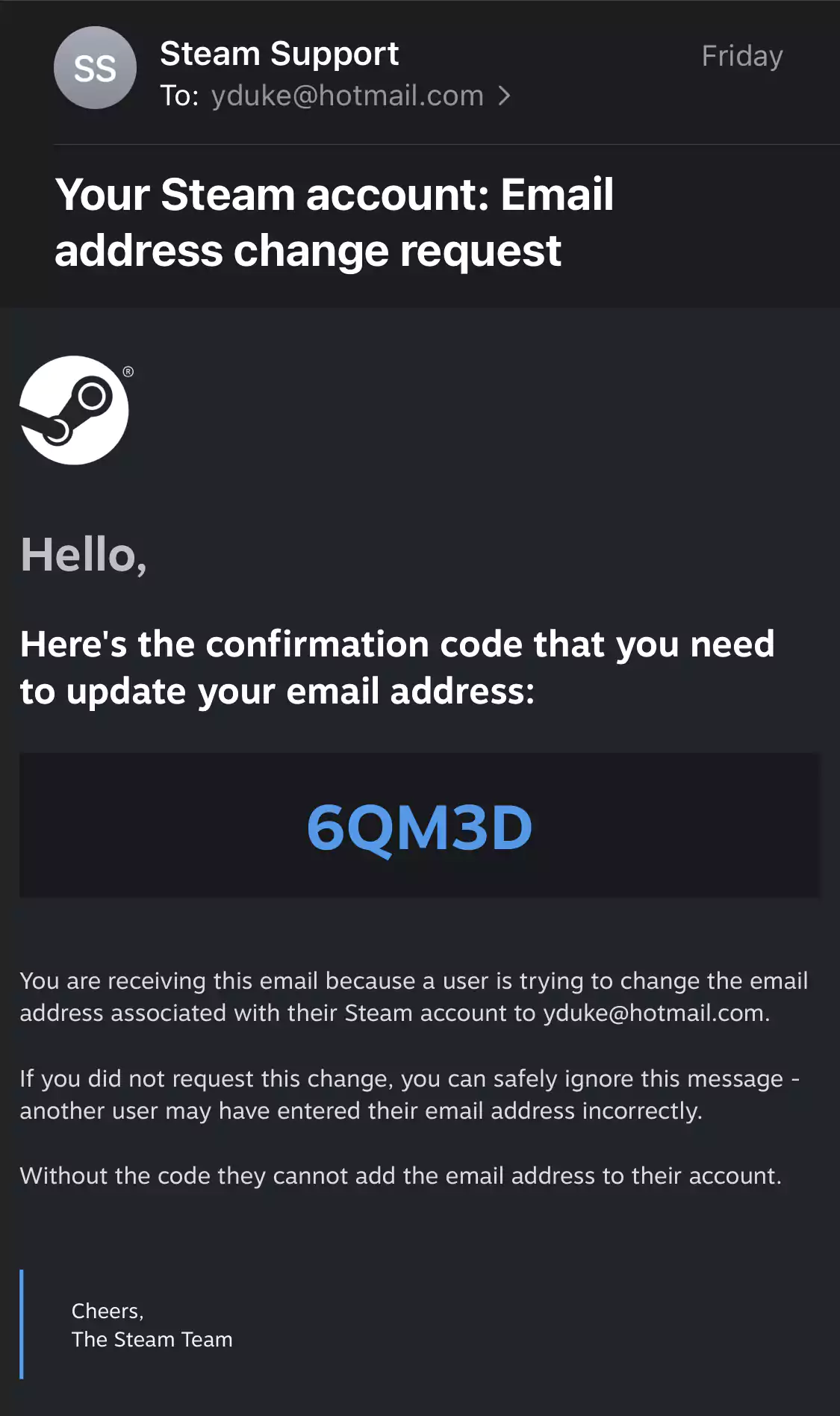

2021年7月23日 18: 59

收到Steam变更绑定的Email地址的验证码邮件

看到邮件我就明白了,Steam账号密码也泄露了,不过幸好Steam的机制还比较好,任何修改账号密码的操作,都要先和原邮箱确认,所以直接忽略这个邮件,登录Steam,改密码,开二步验证就OK了。

是的,之前我都没有开二步验证。Steam邮件验证码确认的政策拯救了我的Steam账号。虽然也没几个值钱的游戏,但是其中记录的成就还是比较宝贵的。

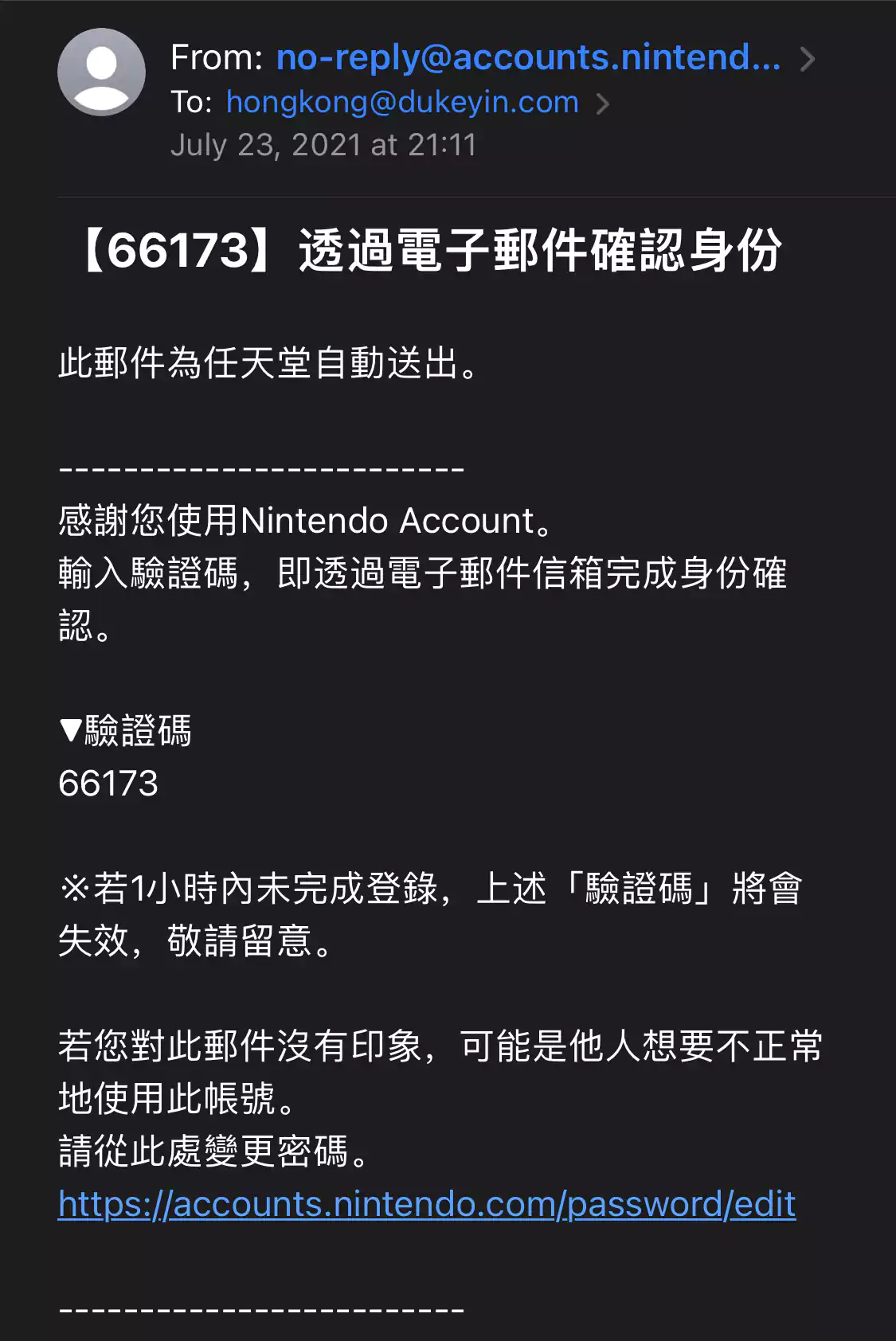

2021年7月23日 21:11

收到任天堂账号确认身份的验证码电子邮件

2021年7月23日 21:22

收到任天堂变更密码的验证邮件

任天堂和Steam一样,任何操作要经过原绑定邮箱,只要我的邮箱还没有被黑客攻陷,任天堂账号就无法被盗。这个黑客可能是对Steam和任天堂的机制不太熟,不然也不会花时间去登录我的账号,而且依我这样的防御措施,账号早已不保。

同样的,只需要忽略这两份邮件,帐户就得到了保全。但为了安全起见,我还是登入了任天堂账号,修改了密码加了两步验证。

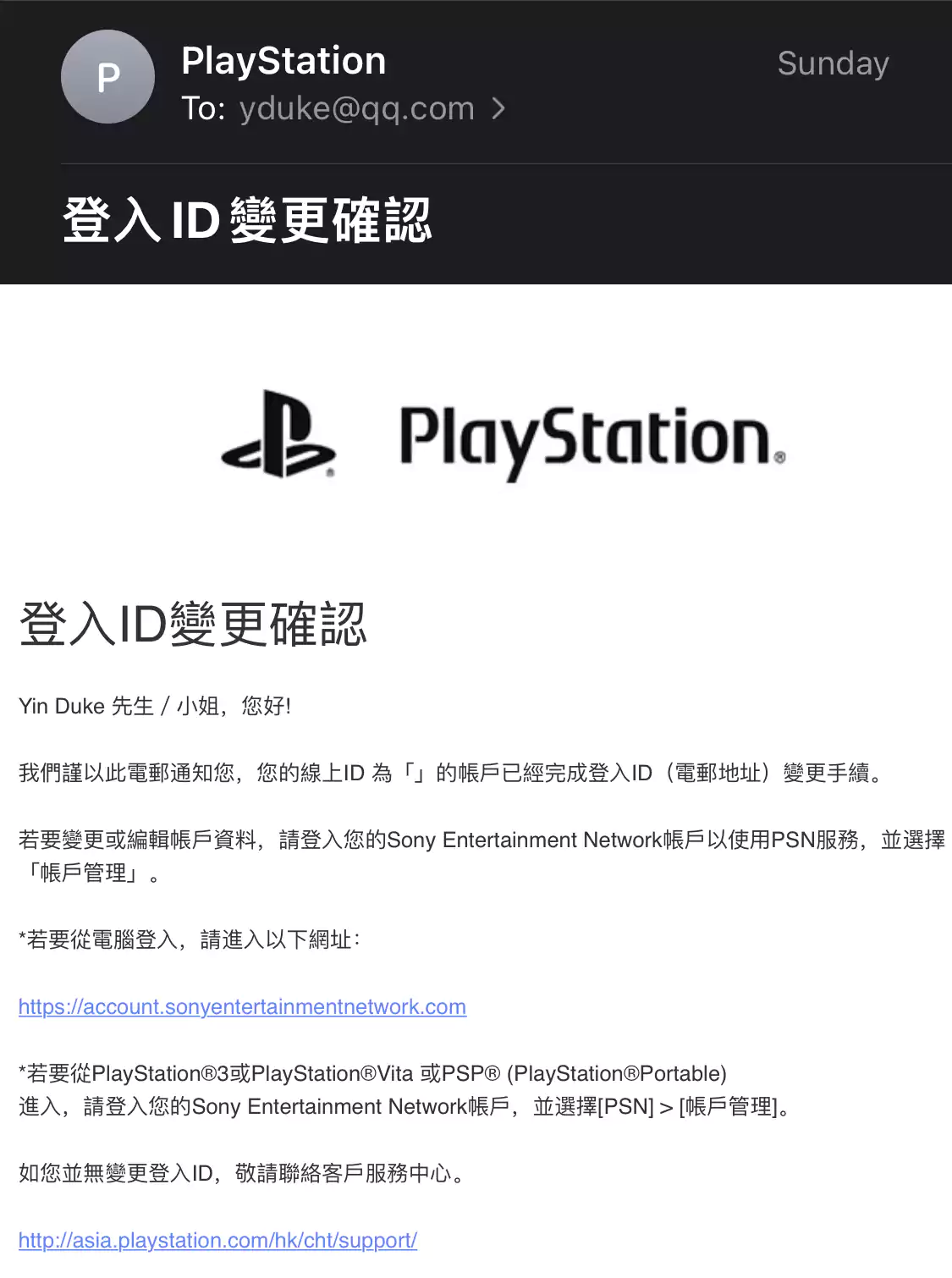

两天后,轮到了PlayStation账号

Sony的帐户管理也是最为奇葩的,在没有任何确认和通知的前提下,只要获得你的账号密码,就直接可以改邮箱,不需要任何确认手续:

2021年7月25日 20:28

收到PlayStation ID变更的通知Email。

原绑定邮箱唯一收到这份邮件,标题虽然带“确认”两个字,但其实根本不是确认,而是通知。

是告诉你:

你的登录Email地址已经被成功改掉啦!

即便你想挽回,也是不可能的,因为你已经不能用之前的邮箱登录了,邮件里也没有给任何可以撤销改动的链接。

此时想要通过网络的方式找回账号,是不可能的,因为邮件中甚至没有告诉你被修改后的账号email是什么,而且通过官方网站的找回密码已经“此路不通”了,即便你输入原邮箱,也不会收到任何找回的邮件,因为目前你输入的邮箱在索尼看来根本不存在。

对付这样盗号的唯一方法是联系人工客服,让人工客服代为处理,尚有一丝希望能找回账号。然而黑客很有经验,盗号的时候是礼拜天,而礼拜天,PlayStation的客服是不上班的。

此时唯有发个相册以明志:

玩笑归玩笑,虽然索尼不征得原邮箱就可以改email比较粗鄙,但是我为了简便没有开二步验证也是我的失误,各方都有责任。

幸好在周一打了客服电话之后,账号很快被找回了,没有任何损失,算是万幸。

可能原因分析

目前还没有查处密码泄漏的确切原因,以下的原因分析都只是猜测和推断。

由于Google对于敏感操作都会记录设备名称和IP,而关闭二次验证和删除手机号的设备名称居然与我的一台电脑完全一致,所以排除了其他电脑和手机,从此处入手。记录的ip地址是一个俄罗斯地址,但是从几封邮件中却显示中国,盗号者很可能通过vpn等手段改变了自己的ip地址,极大可能还是一个中国人在作恶。

可能1 电脑中有恶意软件运行木马

通过各种安全软件的扫描,的确找到了“疑似”木马的文件,但大多数是属于行业软件中的破解和必要组成部分,这些文件存在多年,并未造成任何不良影响。

这里还要吐槽一下中国研发的行业软件,稍有过经验的人就会了解,不少与国际“不接轨”的国内行业,软件都依靠国内厂商在做,但是质量可以说一言难尽,不仅bug一大堆,而且即便正版的软件还是会引发杀毒软件的报警,顺着杀软去隔离删除,软件就无法运行,跟厂商反应,多会让你把报警针对的文件添加信任。这是多么尴尬的局面,但并没有行业软件厂家愿意去改变这一现状。

可能2 使用代理泄漏cookie

因为百度搜索的拉垮,我偶尔会使用Google进行搜索行业问题,确实比百度要更准确快捷,但是多人共用一条线路最终获得的ip地址也会完全一致。

于是我猜测是否会因为代理造成Google认为共用的ip是同一个电脑而造成权限的泛滥,又或者远程的某一同级设备截获了Google分发的cookie导致在别的设备Google账号是已登录状态。

其后查了些资料,请教了一些人之后,得到的结论是可能性极其微小,通常https链接在同级设备中想要获取信息是很难很难的,约等于不可能,在服务端截取还有些可能,但我觉得服务器没有那么无聊,毕竟还要做生意的。

可能3 路由器里的问题

这也是同别人聊天中获得的方向,因为配置了群晖,更换了新的千兆路由,为了外部访问也公开了许多端口,于是我排查了一下路由器,果然有一些收获。

之前为了在远程能够访问电脑,把windows远程桌面的端口映射到了公网,虽然当时也有所顾忌改了公开端口,但是这确实是很大的隐患,而且作为之前不公开在网上的PC,登录密码是非常非常弱的,只要随便尝试几下就能破解。目前互联网上每时每刻都有人在扫描端口,只要被击中,破解了登录密码,电脑里所有所有的资料都暴露在别人的眼前,浏览器里保存的密码也是唾手可得。在常用设备上登录,有一些账号是可以直接跳过登录二步验证的。

如今看来,这第三种可能或许是我密码泄漏事故的真正原因,待日后再查询一下登录日志和系统日志,或许就能真相大白了。

一些关于安全的忠告

- 警惕来历不明的、被安全软件报警的软件,添加信任是不得已而为之,不是日常。

- 遇到非https的网站,千万不要输入密码,在http网站上截取密码是很容易的,https网站被中间人截取则很难。

- 重要账号千万要加二步验证,可以是手机短信码,或者app认证器,这就相当于银行早期使用的U盾,比单独使用密码安全很多很多。

- 开放到互联网的设备尽量关闭常用端口,尽量使用强度高的密码。

- 浏览器保存密码能不用则不用,用其他的方式保存密码。

本作品采用 署名-非商业性使用-相同方式共享 4.0 国际 (CC BY-NC-SA 4.0)进行许可.

3 评论

雷达

2021年11月4日一个人独处,并不是只丢下一切躲起来,而是要回到最纯粹的自己

黄

2021年9月29日看到索尼断气蚌埠住了,原谅我不厚道的笑了,哈哈哈 😆

Duke

2021年10月9日😆 😆 😆